Cos’è lo spear phishing e come proteggersi dalle truffe dell’IA

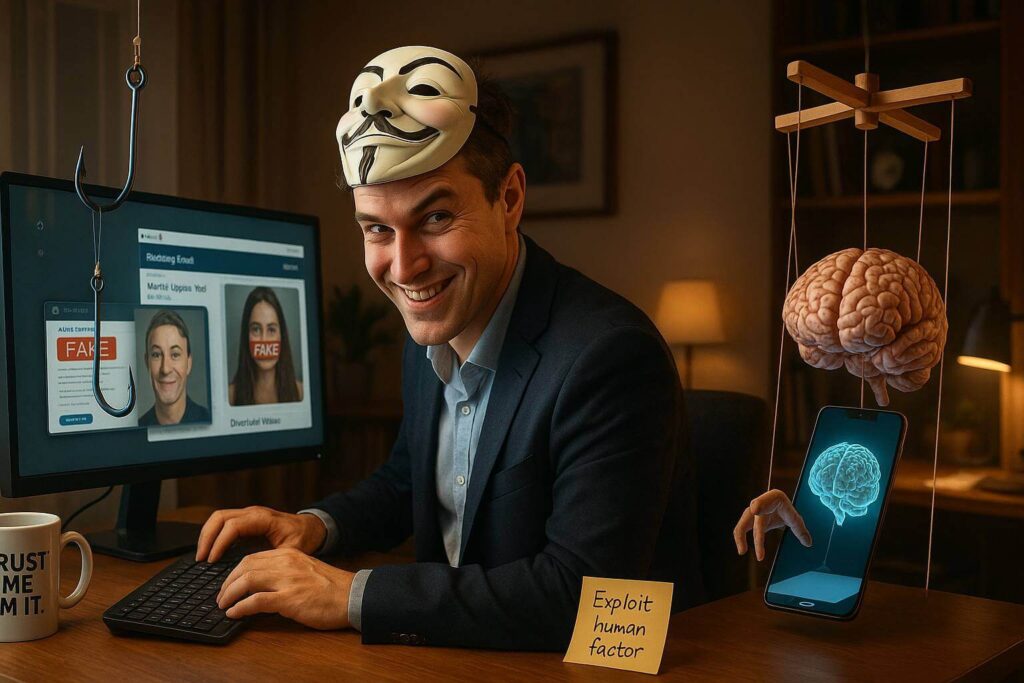

Le intelligenze artificiali consentono ai criminal hacker di aumentare la qualità e la quantità delle minacce. A differenza del phishing tradizionale, che i cyber criminali diffondono in quantità, nella speranza di far cadere il maggior numero di vittime nella rete, lo spear phishing prende di mira singoli individui, gruppi di persone oppure aziende e organizzazioni in genere.

Gli attacchi spear phishing vengono perpetrati mediante l’invio di messaggi personalizzati che i criminali preparano dopo aver raccolto informazioni sulla vittima. Questo aumenta la credibilità delle minacce e rende obsoleti i criteri grazie ai quali le persone hanno imparato a dubitare della veridicità di email, sms e messaggi istantanei.

Non è una tecnica nuova e, benché sia difficile identificare con precisione quando ha fatto capolino, lo spear phishing è stato usato nell’ Operation Aurora, attacco truffaldino del 2010 che ha preso di mira colossi come Google, Yahoo! e la banca di investimenti Morgan Stanley. Oggi, grazie al supporto fornito dalle IA questi attacchi, oltre ad aumentare di numero, diventano più difficili da intercettare.

Cos’è lo spear phishing

È una truffa personalizzata e mirata che richiede una preparazione certosina. I criminal hacker cercano informazioni sulla vittima sia consultando le informazioni pubbliche sia, non di rado, entrando in possesso di dati già esfiltrati mediante precedenti offensive di hacking.

I criminali fanno incetta di informazioni tra le quali, per esempio, nome e cognome delle potenziali vittime, indirizzi email, amici più stretti, interessi, ruolo professionale, aziende per la quali lavorano, luoghi visitati e altre ancora. Dati che, di norma, possono essere evinti dai profili social.

Da qui i criminal hacker redigono messaggi che, per la vittima, sembrano provenire da persone conosciute e fidate: colleghi, superiori, istituti bancari, circoli privati, partner commerciali, amici. L’obiettivo dei truffatori è sempre un tornaconto personale. Così un’email, un sms, un messaggio diretto o una telefonata inducono la vittima a comunicare informazioni riservate come password, pin di accesso a conti online o altri dati sensibili, oppure a cliccare su link malevoli o a consultare file allegati che installano malware sui dispositivi privati o di lavoro.

Lo spear phishing non usa debolezza della rete o delle infrastrutture informatiche, fa leva sulla natura umana e questo lo rende efficace a prescindere dalla preparazione tecnica delle vittime.

Il ruolo dell’intelligenza artificiale

Le IA consentono ai truffatori di superare i limiti che hanno reso più facilmente intercettabili le campagne di phishing tradizionale, perpetrate spesso mediante messaggi scritti con un linguaggio claudicante se non del tutto sgrammaticato e con toni per nulla confacenti ai contenuti espressi.

I modelli linguistici hanno trasformato lo spear phishing, oggi non è più un’attività manuale ma una procedura automatizzata, di alta qualità e riproducibile in tempi ristretti. Più in generale, gli strumenti IA possono scansionare i profili social delle vittime e costruire storie credibili da diffondere ai rispettivi contatti, arrivando persino a replicare lo stile di scrittura dei mittenti emulati.

Una minaccia anche per le imprese considerando che i criminal hacker possono redigere email imitando alla perfezione lo stile di scrittura di un amministratore delegato, inducendo così chi la riceve a eseguire gli ordini che contiene senza battere ciglio. L’ufficio contabile di un’azienda, per esempio, potrebbe disporre dei bonifici eseguendo gli ordini contenuti in email che sembrava effettivamente provenire dall’amministratore delegato.

Come riconoscere lo spear phishing

Non è impresa semplice e immediata. I messaggi sono redatti per sembrare autentici e, per lo più, occorre cogliere le sfumature.

Tra queste, a tradire i criminal hacker possono intervenire piccole differenze nell’indirizzo email del mittente (per esempio, lettere invertite, sostituite con simboli grafici simili o mancanti) o nei toni urgenti e perentori che usa, concepiti proprio per togliere alla vittima il tempo di effettuare eventuali verifiche.

Non di rado e almeno in questo, lo spear phishing non si distanzia dal phishing tradizionale, chi scrive formule richieste che appaiono balzane o ingiustificate, tra la necessità urgente di rivelare un’informazione personale o comunicare il codice di accesso a un servizio online.

Come proteggersi

Le tecniche di difesa sono una combinazione tra consapevolezza e strumenti tecnologici. Aggiornare sistemi operativi, software e antivirus è sempre buona norma, ancorché insufficiente. Infatti, grazie anche a tecniche affini allo spear phishing in sé, i criminal hacker riescono ad aggirare gli strumenti di difesa canonici.

Anche per questo motivo è sempre opportuno usare sistemi di autenticazione a più fattori, non utilizzare mai la medesima password per più account e cambiarle con buona regolarità, attività tanto noiosa quanto salvifica. Una corretta postura prevede anche di limitare la pubblicazione di informazioni private sui social network e, nel medesimo tempo, di non rilasciare mai dati sensibili al telefono o via email. La misura più efficace è analogica: telefonare al mittente e chiedergli direttamente se il messaggio che ha inviato proviene davvero da lui.

Il Ministero delle Pari Opportunità finanzia il tuo corso digitale

Chiedi tutte le informazioni a [email protected] |